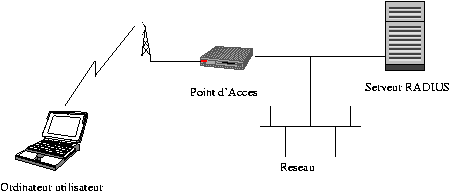

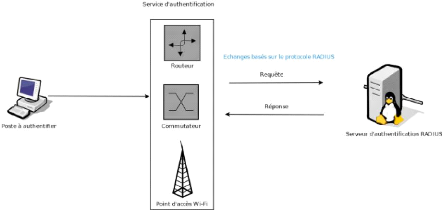

Monter Une Petite Architecture Wifi avec un serveur d'authentification RADIUS sous Linux(Debian 5) | NetVirtSys (Réseaux, Systèmes, Virtualisation)

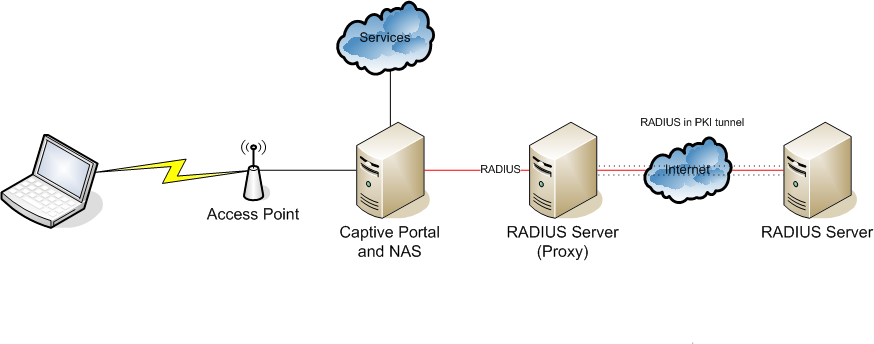

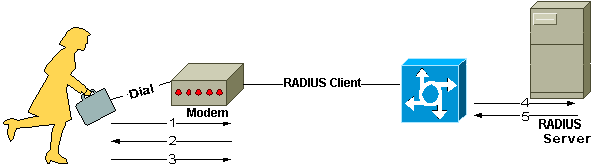

Memoire Online - Déploiement de FreeRadius, un serveur d'authentification forte pour ALCASAR - Carle Fabien HOUECANDE

![Onglet Freeradius : Configuration de l'authentification Radius [Installation et mise en œuvre du module Amon ] Onglet Freeradius : Configuration de l'authentification Radius [Installation et mise en œuvre du module Amon ]](http://eole.ac-dijon.fr/documentations/2.8/completes/HTML/ModuleAmon/res/gen_config_onglet_freeradius.png)

Onglet Freeradius : Configuration de l'authentification Radius [Installation et mise en œuvre du module Amon ]

Configuration des paramètres d'authentification IEEE 802.1X - Canon - imageCLASS LBP162dw - Guide de l'utilisateur (Manuel de produit)

Méthodes d'authentification utilisateur et utilisateurs gérés - Canon - ACCESS MANAGEMENT SYSTEM - Guide d'administration

Méthodes d'authentification utilisateur et utilisateurs gérés - Canon - ACCESS MANAGEMENT SYSTEM - Guide d'administration

Réglages d'authentification IEEE802.1X - Canon - imageRUNNER 2545i / 2530i / 2525 / 2520 - Manuel électronique

Flux d'authentification utilisant le canal USSD et la lecture par code... | Download Scientific Diagram